Das Bundeskabinet beschloss heute das umstrittene IT-Sicherheitsgesetz.

Die Synopse

(v3) wurde um diesen Beschluss erweitert.

Eine Synopse

(v1) der beiden Entwürfe (18.8.14 und 6.11.14) zum

IT-Sicherheitsgesetz sowie der derzeit geltene Fassungen der Gesetze (im

Wesentlichen das BSI-Gesetz, das Telekommunikationsgesetz und das

Telemediengesetz), die geändern werden sollen.

Mit dem BSI-Gesetz soll im Bereich der Kritischen

Infrastruktur (das sind Wirtschaftsbereiche, die zum Funktionieren

unserer Gesellschaft unerlässlich sind, also Strom, Gas, Wasser,

Telekommunikation, Banken, Ernährung, Gesundheistversorgung usw.) die

IT-Sicherheit erhöhen, um diese Bereich gegen Cyberangriffe zu härten.

Leider verschiebt der Gesetzentwurf die genaue Definition der Kritischen

Infrastruktur in eine Verordnung (§ 2 Abs. 10 Nr. 2 des BSIG-E), die

wahrscheinlich erst nach dem Inkfrattreten des Gesetzes vorgelegt werden

wird.

Die Kompetenzen des Bundesamtes

für Sicherheit in der Informationstechnik (BSI) als zentrale

Meldestelle für IT-Sicherheitsvorfälle wird ausgebaut. Für die

Meldepflicht zeigen sich in der Wirtschaft erhebliche Bedenken.

Der Gesetzgeber täte gut daran hier einen "Rückkanal" zu eröffnen. Wer

Vorfälle meldet, erwirbt auch einen Anspruch auf Lagebilder und

Erkenntnisse, die auf Grund seiner Meldungen enstanden sind.

Unternehmen sollen Ansprechpartner als Kontaktstelle bei

Sicherheitsproblemen (§8b Abs. 3 BSIG-E) schaffen. Dies ist extrem

sinnvoll, wie jeder, der schon mal einem Unternehmen einen

Sicherheitsvorfall mitteilen wollte, bestätigen kann.

Das BSI erhält auch das Recht Software zu untersuchen und

Sicherheitslücken zu veröffentlichen (§7a BSIG-E).

Die Betreiber kritsicher Infrastukturen müssen angemessene

organisatorische und technische Vorkehrungen zur Vermeidung von

Störungen der Verfügbarkeit, Integrität, Authentizität und

Vertraulichkeit ihrer informationstechnischen Systeme, Komponenten oder

Prozesse treffen und sich entsprechend auditiren lassen (§8a BSIG-E).

Die Sicherheit der privaten IT der Bundesbürger soll auch erhöht werden.

Denn die Diensteanbiter (Provider) sollen die Nutzer darüber

informieren, wenn Störungen von den Datenverrabeitungssystemen der

Nutzer ausgehen. Soweit möglich sollen die Provider die Nutzer auf

angemessene, wirk same und zugängliche technische Mittel hinzuweisen,

mit denen die Nutzer diese Störungen erkennen und beseitigen können

(§109a Abs. 4 TKG-E).

Update vom 6.2.2015

In der 930. Sitzung am 6.2.2015 hat der Bundesrat eine Stellungnahme

zum IT-Sicherheitgesetz beschlossen. Die Synopse

(v4) zum IT-Sicherheitsgesetz wurde entsprechend aktuallisiert.

Die Vorwürfe mit dem IT-Sicherheitsgesetz würde eine kleine

Vorratsdatenspeicherung durch die Hintertür eingeführt, hat der

BUndesrat aufgegriffen und gesagt: "Gemäß § 100 Absatz 1 TKG-E

sollen Telekommunikationsanbieter die erweiterten Befugnisse erhalten,

Nutzungsdaten 'zum Erkennen, Eingrenzen und Beseitigen von Störungen

sowie von Missbrauch seiner für Zwecke seines Telemedienangebots

genutzten technischen Einrichtungen' zu erheben und zu verwenden. Bei

der damit eingeführten Speicherbefugnis handelt es sich im Kern um eine

weitreichende Vorratsdatenspeicherung, für die unter anderem das

Bundesverfassungsgericht und der Europäische Gerichtshof enge Grenzen

gesetzt haben. Die im Gesetzentwurf vorgesehene Speicherung von

Informationen führt im Kern zu keiner Verbesserung der

Informationssicherheit, sondern könnte zu einer weiteren Gefahrenquelle

werden."

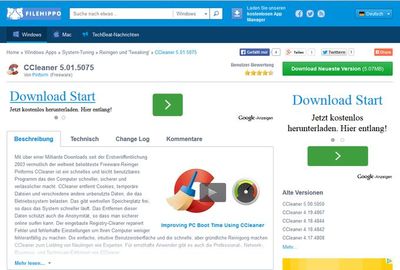

Diese Möglichkeit wird von zwielichtigen Zeitgenossen (die Firmen Well

Known Media/Filehippo und Piriform/CCleaner sind hier "Opfer" der

Download-Button) auch genutzt, um Besucher der ansonsten seriösen

Download-Seite zu verleiten, auf den falschen Button zu klicken. Und

schon ist die Schadsoftware installiert.

Diese Möglichkeit wird von zwielichtigen Zeitgenossen (die Firmen Well

Known Media/Filehippo und Piriform/CCleaner sind hier "Opfer" der

Download-Button) auch genutzt, um Besucher der ansonsten seriösen

Download-Seite zu verleiten, auf den falschen Button zu klicken. Und

schon ist die Schadsoftware installiert.

RSS

RSS